Wat zit er in de cybersecurity audit?

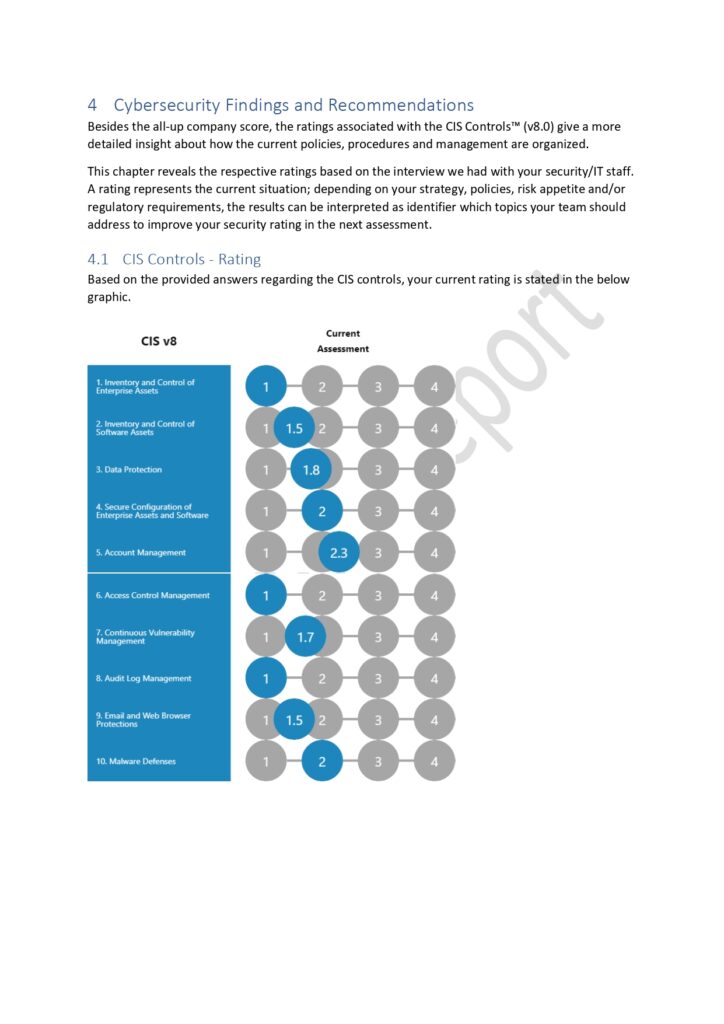

Om jouw cybersecurity onder de loep te nemen krijg je een security score per CIS-controle op de volgende domeinen:

- Inventory and Control of Enterprise Assets

- Invenory and Control of Software Assets

- Data Protection

- Secure Configuration of Enterprise Assets and Software

- Acces Control Managemenent

- Continuous Vulnerability Management

- Audit Log Management

- Email and Web Browser Protections

- Malware Defense

- Data Recovery

- Network Infrastructure Management

- Security Awareness and Skills Training

- Incident Response Managment

Vraag hier meer info voor jouw cybersecurity scan aan

Deze scan is mogelijk tot maximum 300 personeelsleden, op aanvraag kan een grotere scan uitgevoerd worden.

Wat houdt de cybersecurity scan in?

De cybersecurity audit gebeurt via de CSAT-tool en is gebaseerd op het best practices framework van Center of Internet Security.

CIS is non-profitorganisatie met wereldwijd erkende best practices voor het beveiligen van IT-systemen en -gegevens. Ze zijn ook verantwoordelijk voor de CIS Controls® en CIS Benchmarks™.

Wat kost een cybersecurity audit?

Een cybersecurity assessment is veel goedkoper dan dan de kosten die een breach met zich meebrengt! Kies daarom voor onze eenmalige Security Six Scan van €6.000 en ontdek waar en op welke manier jouw cybersecurity kan verbeteren!

Security Six Scan & NIS2 Compliance

- Security Audit van je omgeving

- Uitgebreid interview o.b.v. CIS Controls en de CCB Cyberfundamentals

- Uitgebreid security rapport

- Roadmap & actieplan naar volledige NIS2 compliancy

- Toelichting door cybersecurity adviseur

Voor een advies of audit met betrekking tot het thema cybersecurity krijgen kleine ondernemingen een steun van 45% en middelgrote ondernemingen een steun van 35% via de KMO-portefeuille. Elke onderneming kan maximaal 7.500 euro steun per jaar krijgen via de KMO-portefeuille waarvoor ESC gecertifieerd is.

Voorbeeld van het security verslag

De Cyber Security Assessment Tool is compleet met een helder plan van aanpak om de cyberveiligheid van je organisatie te verbeteren, precies waar dat nodig is.

Wat staat er in het verslag?

- Management summary voor non-IT-profielen

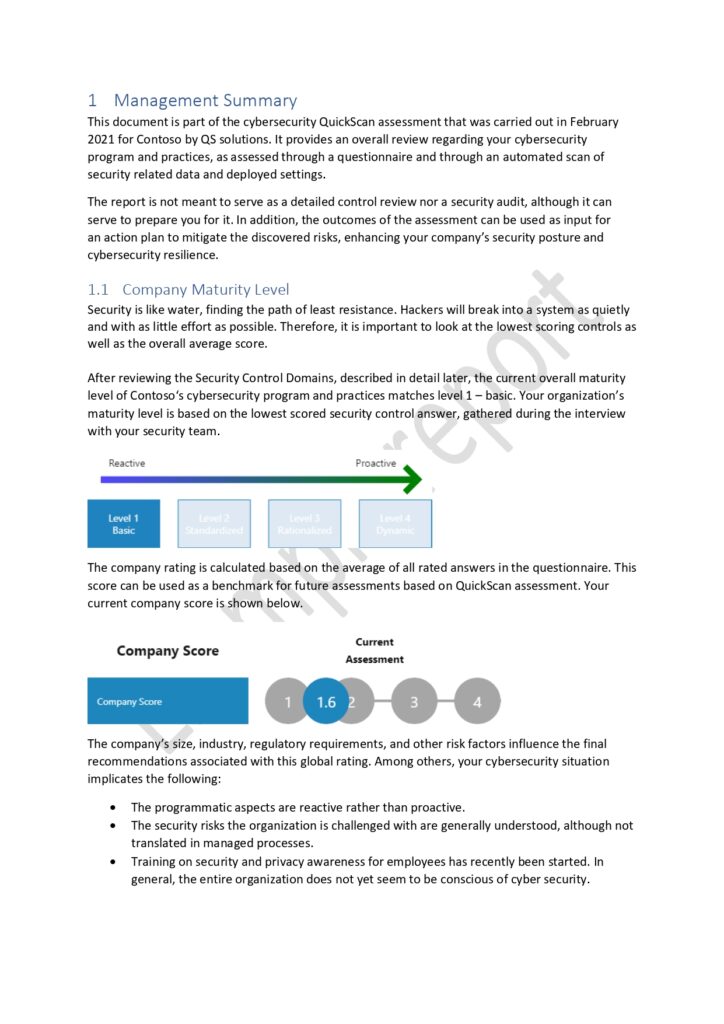

- Company Maturity Level

- Strategische aanbevelingen

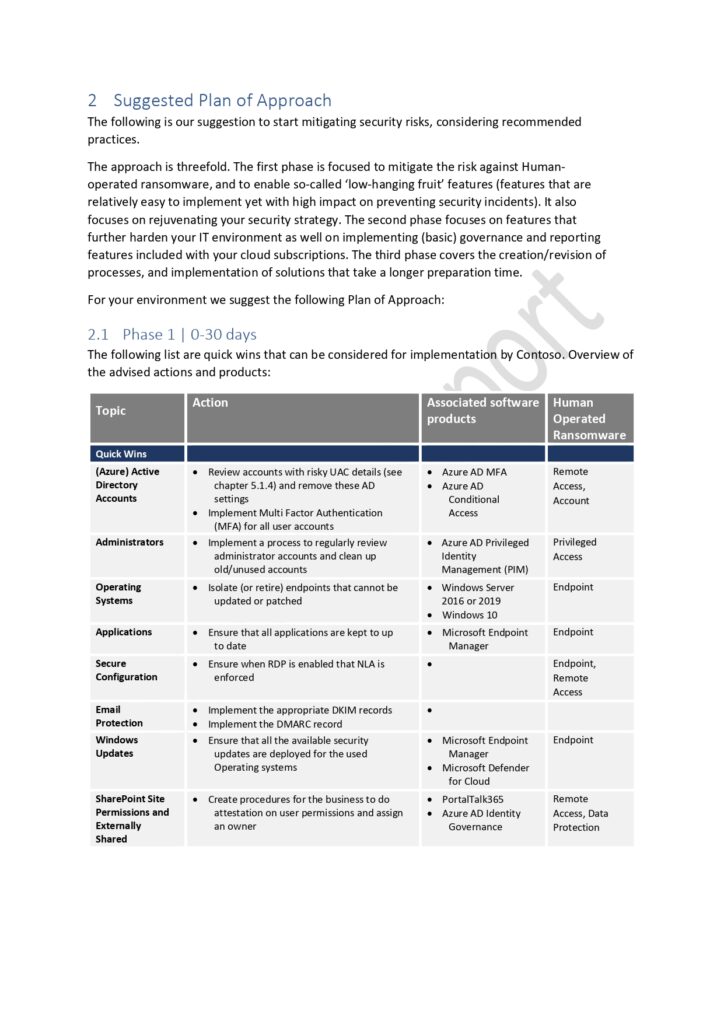

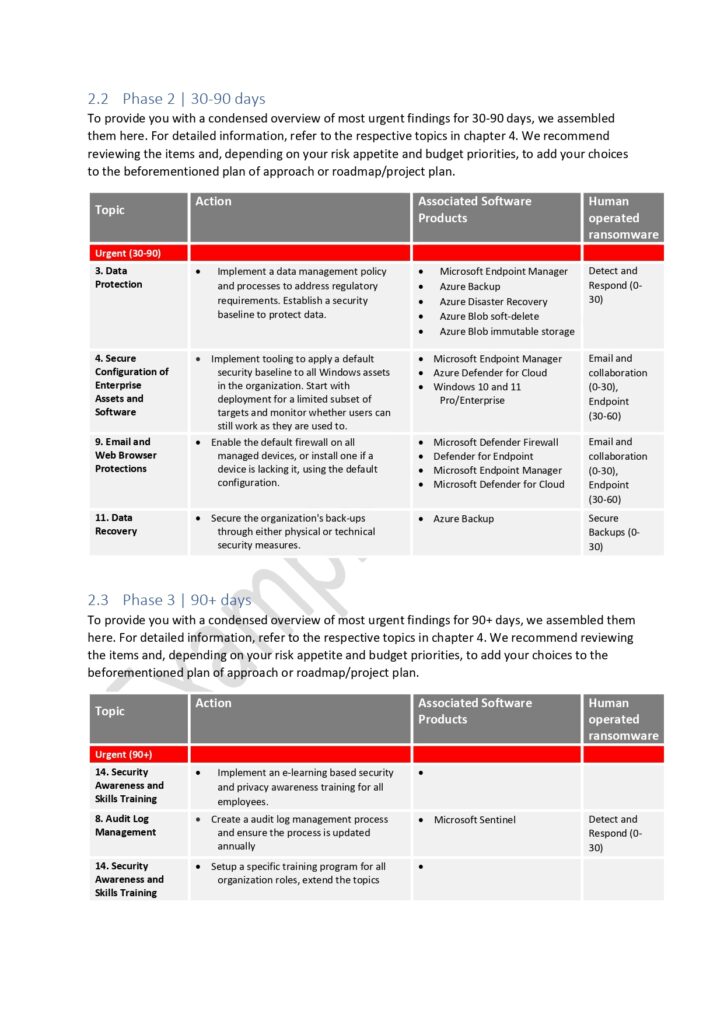

- Actieplan op basis van urgentie

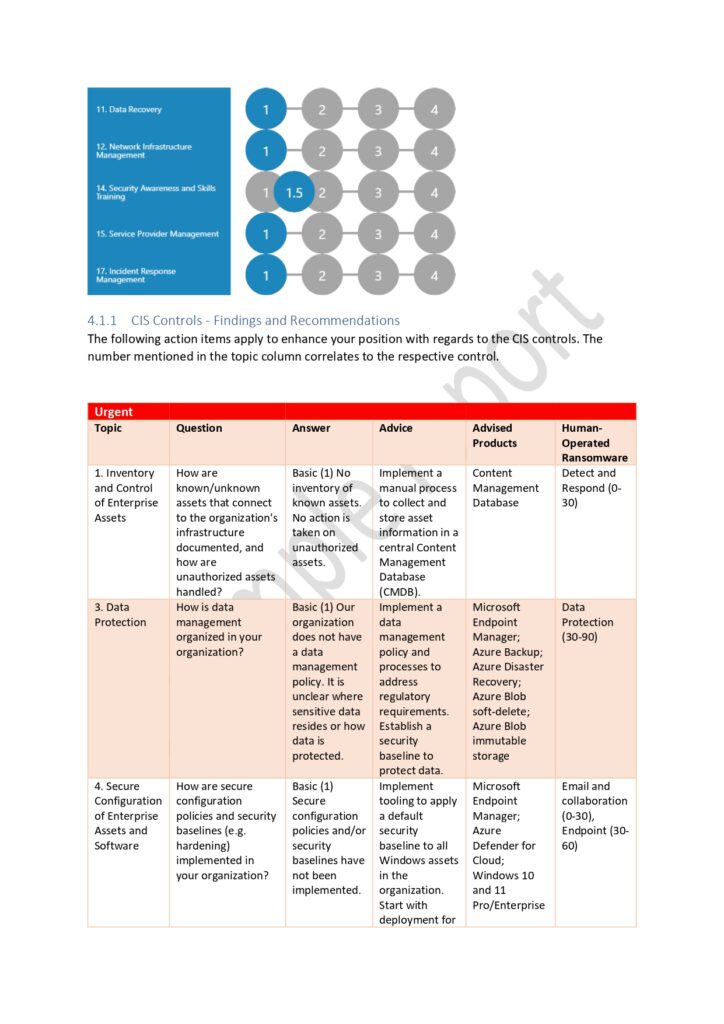

- CIS controles

- Score op 4

- Findings en recommendations

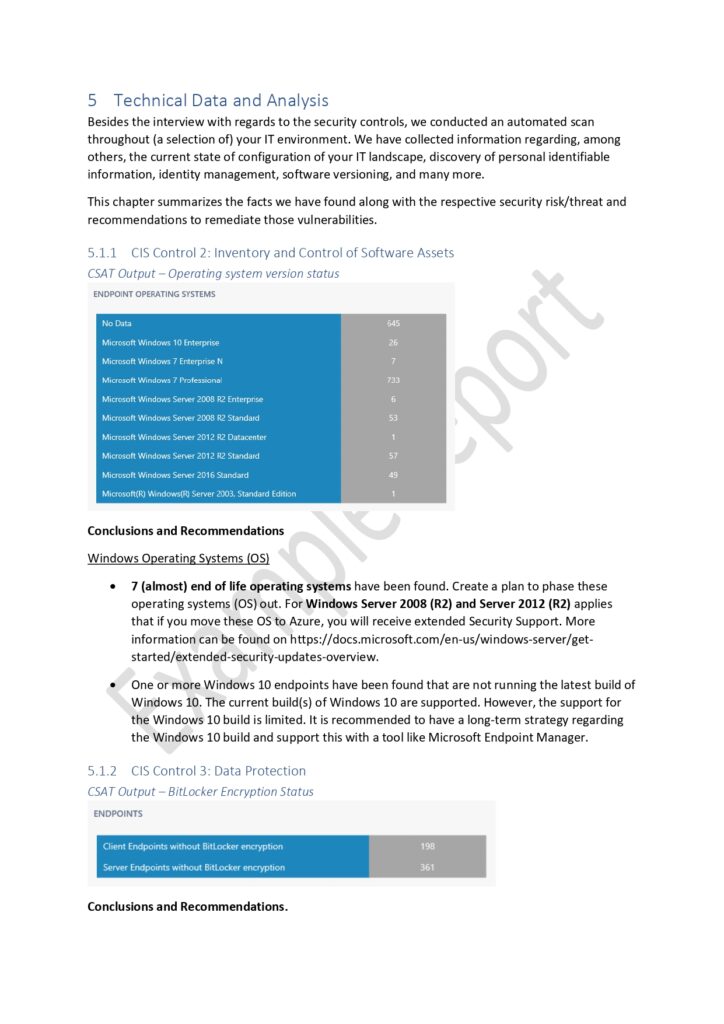

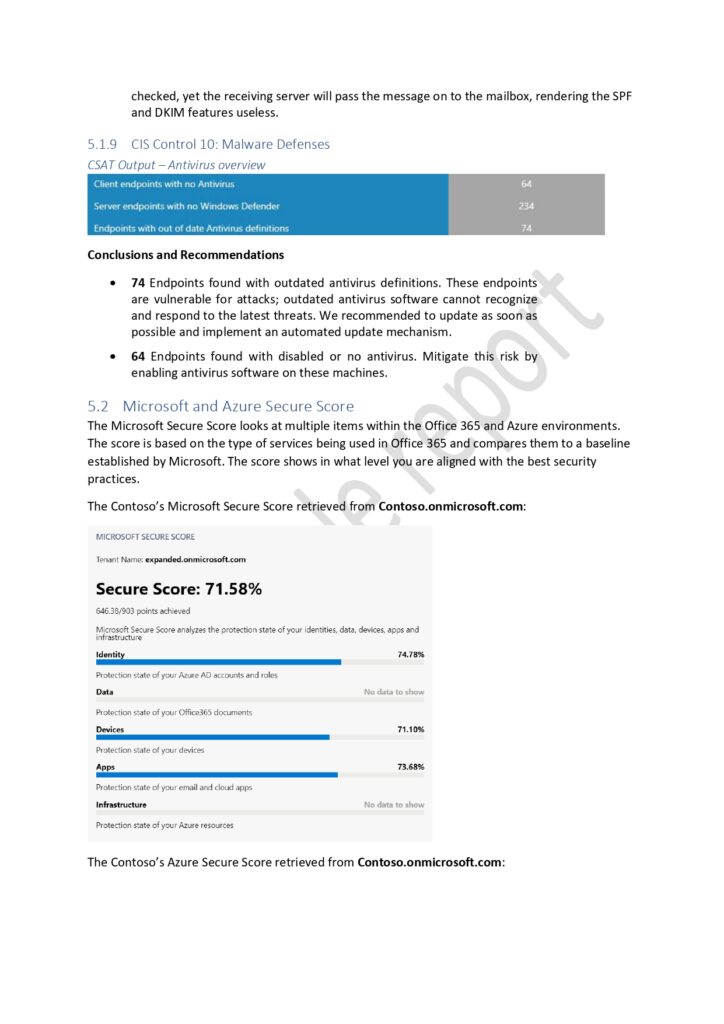

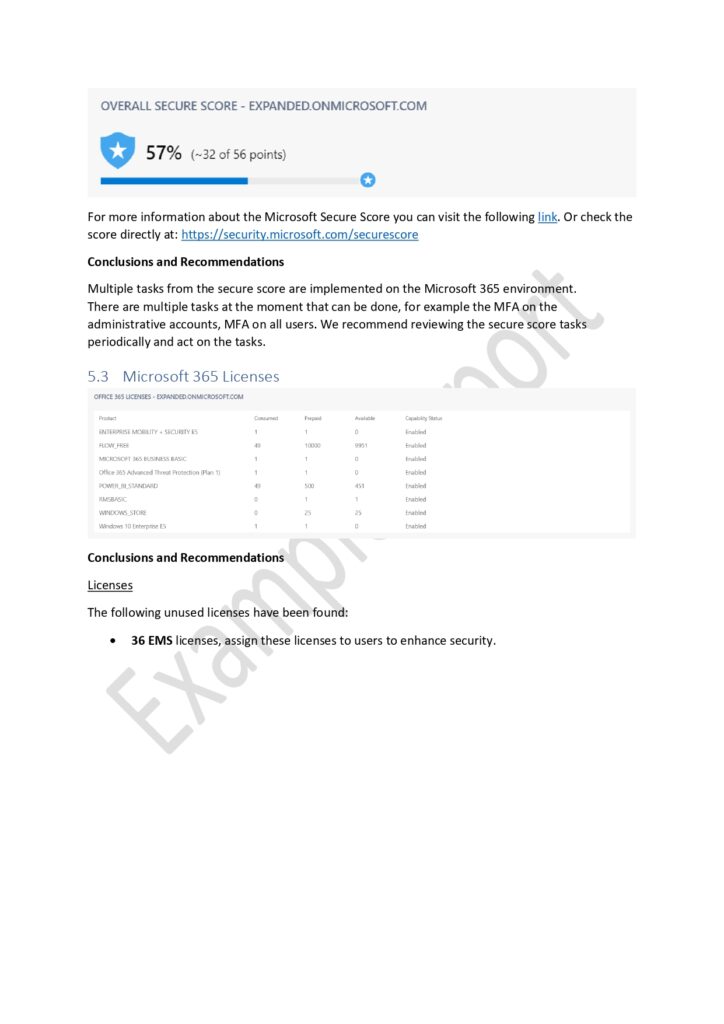

- Technische data en analyse

Voorbeeldrapport van de CSAT-scan

Het verloop van de Security Six Scan

Een volledige doorlichting van jouw IT infrastructuur in slechts 3 weken.

1. Intake en installatie

Interview met ESC cybersecurity specialist en installatie van de CSAT-tool in uw IT omgeving (virtueel/lokaal/cloud).2. Scannen omgeving

We analyseren de eindpunten, Local Active Directory, Microsoft 365, Azure, Sharepoint, etc. en we interviewen de belangrijkste belanghebbenden.3. Analyse

De ESC Cybersecurity consultant analyseert deze data en de resultaten worden vastgelegd in een uitgebreid eindrapport.4. Aanbevelingen

De cybersecurity consultant overloopt met jou het actieplan met maatregelen en de scores op jouw omgeving. Je ontvangt het volledige rapport.E-book: Security Six Strategie

Leer meer over de 6 pijlers van een sterke cybersecurity aanpak. Ontdek vaak voorkomende risico’s en technieken van hackers. Maar ook de beste manier om je te beveiligen van quick wins tot professioneel advies over beveiliging.

Het belang van een cybersecurity audit

Bedrijfscontinuïteit

Het grootste doemscenario dat elke manager wil voorkomen is dat het bedrijf een tijd de deuren moet sluiten omdat bijvoorbeeld systemen zijn gehackt of data is geëncrypteerd. Een IT security strategie verhoogt de bedrijfscontinuïteit.

Gegegevensbescherming

Bedrijven hebben vaak gevoelige gegevens zoals klantinformatie, financiële gegevens en bedrijfseigen informatie die beschermd moeten worden. Cyberbeveiliging helpt ervoor te zorgen dat deze gegevens niet door onbevoegden worden ingezien of gestolen.

Risicobeperking

Naast de directe risico’s van een cyberaanval zijn er ook risico’s op langere termijn zoals imagoschade, klanten-verlies en dataverlies. Verklein de risico’s door in te zetten op de juiste IT-security oplossingen.

Medewerkerstevredenheid

Geen boze medewerkers in de rij bij de IT helpdesk over moeilijk inlogschermen, irritante “ben je een robot puzzels” en onduidelijke portalen. Geen vertragingen of technische VPN-tunnels die hun werk hindert. Het gevoel dat hun werk waardevol is en niet zomaar risico loopt.

Belang van een goede cybersecurity scan?

Ontdek precies waar in jouw organisatie de gevaren of risico’s zitten om een de kosten van een breach te vermijden. Zo blijven jouw gevoelige gegevens ook beschermt, het vertrouwen van klanten behouden, de bedrijfscontinuïteit te waarborgen, medewerkers tevreden te houden en kosten van een breach te vermijden door de zwakheden in jouw organisatie bloot te leggen.

Meer weten over Cybersecurity? Lees zeker deze artikels!

Alles wat je moet weten over de NIS2-regelgeving

De NIS2-regelgeving is bedoeld om de IT-beveiliging van essentiële diensten zoals energie, transport, gezondheid, ... in de EU te verhogen.

▶ Wat is NIS2?

NIS2 is de nieuwe Europese richtlijn voor de beveiliging van netwerk- en informatiesystemen in de EU.

▶ NIS2: Bescherming tegen Cyberaanvallen

Maatregelen om je computer, netwerk, data en online accounts te beschermen.